Acunetix(AWVS),如果你要自動掃 Web 弱點,它現在值不值得用?

前言

很多人第一次接觸網站安全工具,常常會有一個很自然的幻想:

我是不是買一套掃描器,就可以把弱點問題解決掉一大半?

答案是:可以幫很多,但不能全包。

我自己看 AWVS(Acunetix)這類工具,現在最實際的定位就是:把那些你靠人工很難穩定重複做的 Web 掃描工作,自動化掉。

這篇我不打算寫成產品型錄,而是站在真的要選工具的人角度,講它的強項、它的限制、以及它適合哪種團隊。

先搞懂:AWVS 主要是在做 DAST

如果用最白話的方式講,DAST 就是站在外面打你自己網站,看它有沒有出現明顯漏洞。

也就是:

- 不需要看原始碼

- 直接從 HTTP / 表單 / API / 頁面行為下手

- 模擬攻擊者常見的探測方式

這也是為什麼它特別適合:

- 已經上線的網站

- API 服務

- 前後端分離應用

- 想做例行安全掃描的團隊

現在官方怎麼賣它

Acunetix 現在官方頁面把它講成 web application and API security,而且強調幾件事:1

- 自動發現資產

- 掃 SPA / JavaScript-heavy site

- 掃 API

- 12,000+ 漏洞檢查

- proof of exploit 降低誤報

- 可以接 CI/CD、issue tracker、WAF

這些點其實都滿實際,因為它們剛好就是一般團隊最容易卡住的地方。

為什麼這類工具現在還是有價值

1. 你不可能每次都手動把所有頁面重新掃一遍

網站只要一大,人工就很快撐不住。

2. API 面越來越多,手動測試容易漏

現在很多系統的攻擊面根本不在 UI,而在 API。

3. 安全工作最怕「有做,但不穩定」

這也是自動化工具存在的意義。不是要取代人,而是把重複檢查穩定做掉。

我自己最在意 AWVS 的幾個點

Deep crawl / JavaScript 支援

官方現在還是一直強調它能掃 SPA、script-heavy site,這對現代網站真的很重要。1

因為如果掃描器連頁面都爬不完整,後面談什麼漏洞偵測都沒意思。

API 掃描

這點我覺得很實用。很多時候你不是沒有安全意識,而是 API 太多、太散、版本又一堆,很容易漏掉。

Proof of exploit

我一直覺得這種功能很重要,因為安全工具最煩的就是假警報太多。只要誤報一多,團隊很快就不想看報告了。

整合能力

它能接開發工具鏈,這件事比很多新手想像中重要。因為真正有用的安全工具,不是報告漂亮,而是能不能進到你平常做事的流程裡。

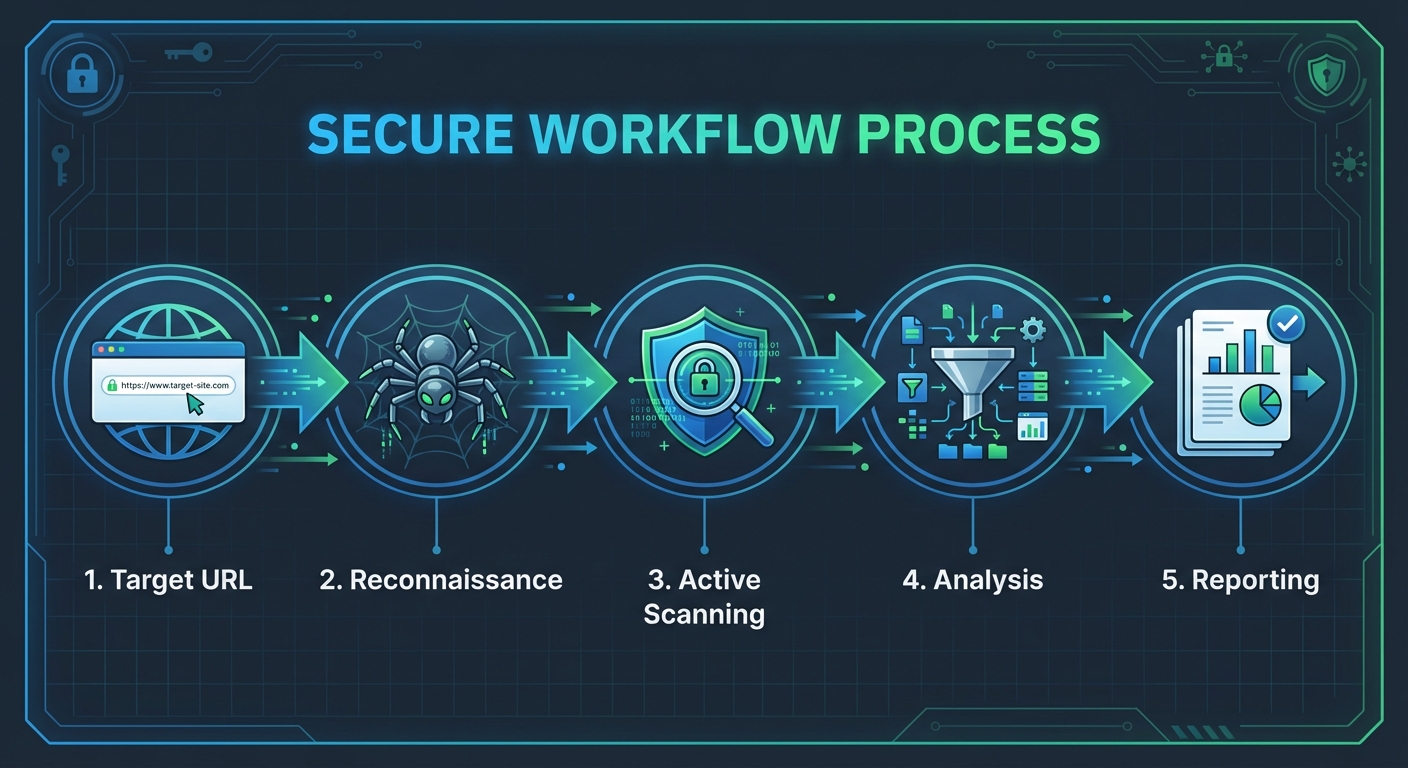

最實際的使用流程

如果今天我要讓一個沒碰過的人上手,我會建議這樣看:

- 先新增目標站台

- 先看它爬得夠不夠完整

- 再開始完整掃描

- 報告先挑 high / critical 看

- 把明顯誤報排除後,再把流程接到例行掃描

這樣會比你一開始就把所有功能打開、最後被報告淹死來得務實很多。

如果你真的要把它放進流程,我會怎麼做

很多團隊最大的問題不是「沒掃」,而是掃完之後沒有人接。

所以如果要讓這種工具真的發揮價值,我會建議:

- 先定義誰要看報告

- 先定義哪些等級要進 issue tracker

- 先定義多久重掃一次

- 修完之後要不要 re-scan 驗證

不然最後很容易變成每週固定出一份 PDF,但沒有任何人真的根據那份東西做事。

這工具不便宜,所以要先想清楚誰適合

這點要講白。

如果你是:

- 一兩個人的 side project

- 還在很早期

- 預算有限

那很多時候 OWASP ZAP 這種免費工具就可以先上。

但如果你是:

- 需要定期掃多個站

- 要掃 API

- 想減少誤報

- 想把掃描接到流程裡

那商業工具就會開始有價值。

新手很容易誤會的兩件事

1. 掃得到,不等於風險就處理完了

工具幫你找到問題很重要,但修不修、怎麼修、修完會不會影響系統,還是團隊自己的責任。

2. 掃描很完整,不代表資產真的完整

如果你漏了一個子網域、漏了一條 API、漏了一個測試環境,那報告再漂亮也只是「針對你送進去的那一部分」而已。

這也是為什麼我覺得資產盤點永遠是前提。

用這類工具時,我會特別小心什麼

- 避免在高峰期直接對正式站開太重的掃描

- 先弄清楚登入流程與權限,免得掃描結果失真

- 如果有 API,最好把規格與測試帳號先準備好

- 不要看到 high 就立刻 panic,先看證據與可重現性

我會怎麼看它的缺點

1. 價格與導入成本不低

這不是拿來隨便玩玩的工具,通常要先有明確需求。

2. 它不是人工滲透測試替代品

業務邏輯漏洞、權限邏輯、複雜流程問題,還是得靠人。

3. 工具再強,資產清點沒做好一樣沒用

這也是很多團隊一開始就會忽略的。你不知道自己有哪些站和 API,就談不上完整掃描。

我的感想

我現在對 AWVS 的看法很簡單:

它不是拿來讓你省掉安全工作,而是拿來讓安全工作變得能持續做下去。

這句話差很多。

如果你把它當成銀彈,最後很容易失望;但如果你把它當成把 Web / API 弱點掃描自動化的主力工具,那它就很合理。